In de afgelopen dagen zijn er enkele noemenswaardige beveiligingsincidenten geweest bij GEDmatch en Family Tree Maker. In deze blogposting enkele aanbevelingen waarmee u, als gebruiker van genealogische diensten, het risico kunt verkleinen.

GEDmatch

GEDmatch is een website waar je je DNA profiel kunt uploaden en matchen tegen andere DNA profielen in hun database. Op 19 juli jongstleden hadden zij een beveiligingsincident. Hoewel de ge-uploade DNA profielen niet zijn gecompromiteerd, er zijn wel gebruikersinstellingen gewijzigd, hebben ze besloten om de website tijdelijk uit de lucht te halen om aan de beveiliging te werken. Via Facebook en ook e-mail zijn GEDmatch deelnemers op de hoogte gesteld:

On the morning of July 19, GEDmatch experienced a security breach orchestrated through a sophisticated attack on one of our servers via an existing user account. We became aware of the situation a short time later and immediately took the site down. As a result of this breach, all user permissions were reset, making all profiles visible to all users. This was the case for approximately 3 hours. During this time, users who did not opt-in for law enforcement matching were available for law enforcement matching, and, conversely, all law enforcement profiles were made visible to GEDmatch users.

On Monday, July 20, as we continued to investigate the incident and work on a permanent solution to safeguard against threats of this nature, we discovered that the site was still vulnerable and made the decision to take the site down until such time that we can be absolutely sure that user data is protected against potential attacks. It was later confirmed that GEDmatch was the target of a second breach in which all user permissions were set to opt-out of law enforcement matching.

We can assure you that your DNA information was not compromised, as GEDmatch does not store raw DNA files on the site. When you upload your data, the information is encoded, and the raw file deleted. This is one of the ways we protect our users’ most sensitive information.

Family Tree Maker

Begin deze week hebben beveiligingsonderzoekers een niet goed geconfigureerde server gevonden met onversleutelde gebruikersinformatie gelieerd aan Family Tree Maker (een product van The Software MacKeiv Co.)

De gevonden data, die open en bloot op Internet stond, bevatte zo’n 60 duizend e-mail adressen, gebruikersidentificatie, abonneestatus, locatie, IP adres en gebruikersondersteuning en technisch informatie. Ongeveer 25 gigabytes bleek afkomstig te zijn van Ancestry.com (de vorige eigenaar van Family Tree Maker).

De gelekte informatie kan op vele manieren misbruikt worden…

Gebruik voor diensten van verschillende aanbieders altijd een ander wachtwoord!

Als uw gebruikersnaam/e-mail en wachtwoord openbaar wordt door een hack, dan zal de hacker proberen om deze te gebruiken om in te loggen bij andere websites. Als u voor diensten van verschillende aanbieders een andere wachtwoord gebruikt, dan zal deze aanval dus geen succes hebben.

Gebruik een moeilijk wachtwoord!

Hackers kunnen ook zonder dat ze uw wachtwoord kennen, maar wel uw gebruikersnaam/e-mail proberen in te loggen. Geautomatiseerd worden dan wachtwoorden “geprobeerd”. Het is daarom aan te raden om een moeilijk wachtwoord te gebruiken: lang met diverse tekens.

Dergelijke wachtwoorden zijn meestel niet te onthouden, zeker niet met het voorgaande advies erbij, dus voor elke website een ander, moeilijk wachtwoord. Maar hier kunnen password managers helpen. Dit is software die voor u, op een veilige manier, de gebruikersnaam en wachtwoorden voor u onthoudt èn invult op het juiste moment.

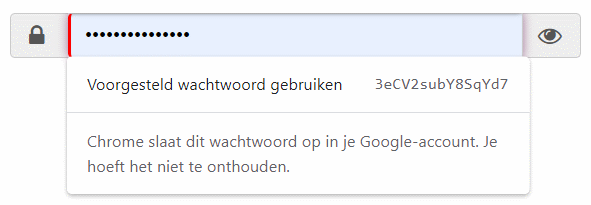

In veel webbrowsers, zoals Chrome, is een password manager al ingebouwd. Het mooie is dat Chrome ook een voorstel kan doen voor een moeilijk wachtwoord:

Pas op voor phishing!

Een tweede truc die hackers proberen is om een website na te maken en u te overtuigen om naar deze, veelal niet van echt te onderscheiden nep-website te gaan en in te loggen. Wanneer u inlogt op deze nep-website, heeft de hacker de inloggegevens van u buit gemaakt. Dit heet phishing.

MyHeritage waarschuwde deze week voor een op myheritage.com lijkende website, genaamd myheritaqe.com (dus met een q in plaats van g). Er werden e-mails door de hacker gestuurd (oa. naar GEDmatch gebruikers) om mensen naar de nep-website te lokken. Door snel optreden van MyHeritage is de nep-website van de hackers offline gehaald.

Stel twee-factor authenticatie in!

De waarschuwing van MyHeritage ging ook gepaard met het advies om twee-factor authenticatie te gebruiken. Een advies dat ik hier graag herhaal!

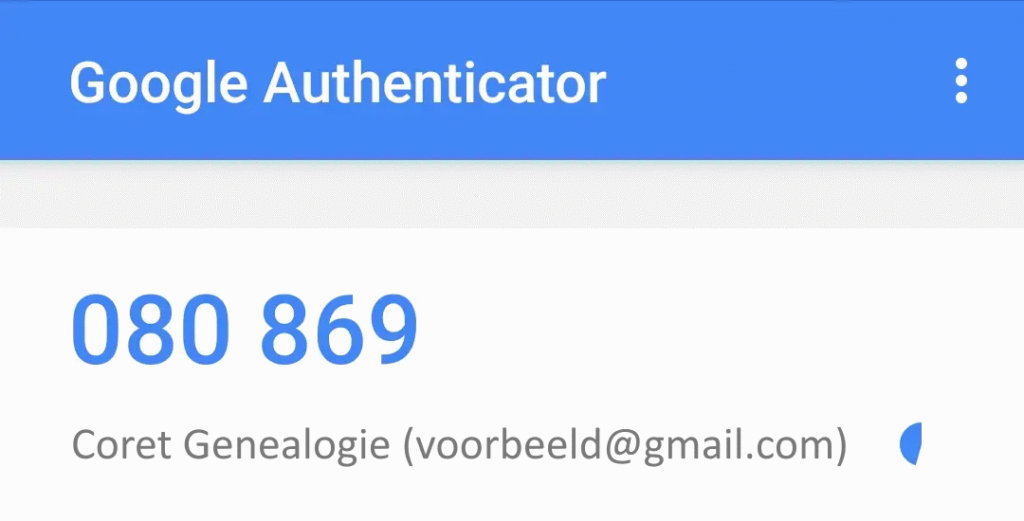

Met twee-factor authenticatie, ook wel authenticatie in twee stappen genoemd, heeft u op uw telefoon een app (bijvoorbeeld het gratis Google Authenticator) die een code weergeeft die is gekoppeld aan uw inlog op de betreffende website. Deze code wijzigt elke dertig seconden.

Om in te loggen op een website die twee-factor authenticatie biedt aan haar gebruikers, heeft u dus altijd de app nodig op uw telefoon (alhoewel de website meestal voor een bepaalde tijd onthoudt dat u een goede code op het betreffende apparaat heeft ingevuld). Deze code opzoeken en invullen is een extra handeling, maar wel één die een hacker het nakijken geeft. Die heeft misschien uw gebruikersnaam/e-mail en wachtwoord, maar zonder uw telefoon (waar de app op staat met de wisselende codes per account) kan de hacker niet inloggen! En is uw account dus goed beveiligd.

Websites die u de mogelijkheid geven om uw account te beveiligen met twee-factor authenticatie zijn:

- 23andMe, MyHeritage

- Genealogie Online, Stamboom Forum, Open Archieven

- Google, Apple, Microsoft

- Facebook, Twitter

Bonustip: vraag bij elke website waar u een account heeft, hoe u twee-factor authenticatie kunt instellen, en stel dit dan ook in! Krijgt u als antwoord dat de website geen twee-factor authenticatie biedt, dan moet u zichzelf afvragen of men de beveiliging van uw gegevens wel serieus neemt en u van de betreffende dienst wel gebruik moet maken.